新聞稿

新闻稿 - 私隐专员公署发表2024年工作报告及香港乐施会资料外泄事故的调查结果

日期: 2025年1月23日

私隐专员公署发表2024年工作报告及

私隐专员公署发表2024年工作报告及

香港乐施会资料外洩事故的调查结果

个人资料私隐专员公署(私隐专员公署)今日发表2024年的工作报告及香港乐施会(乐施会)资料外洩事故的调查结果。

此外,私隐专员公署于2024年接获1,158宗与怀疑诱骗个人资料相关的查询,较2023年的793宗增加46%。

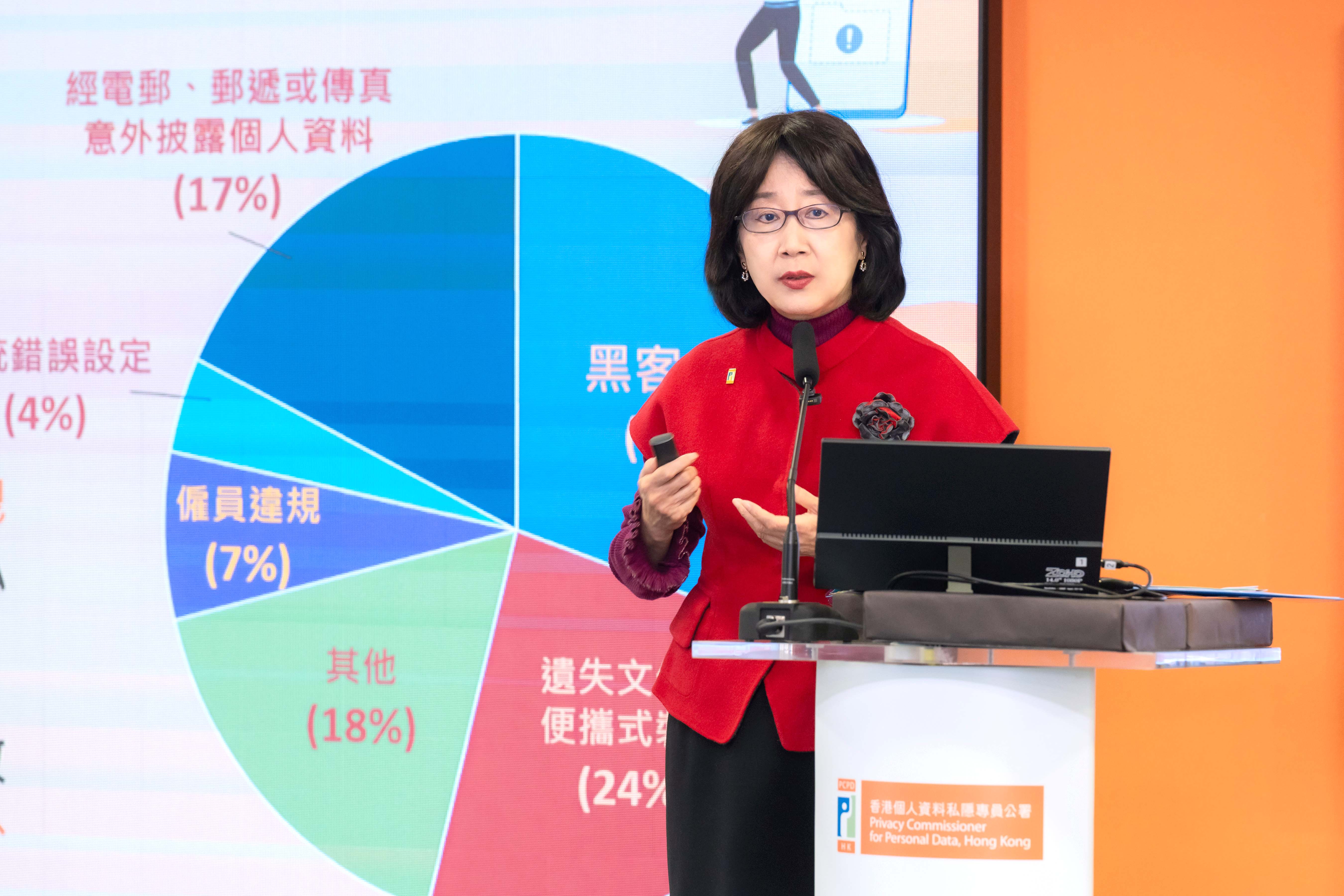

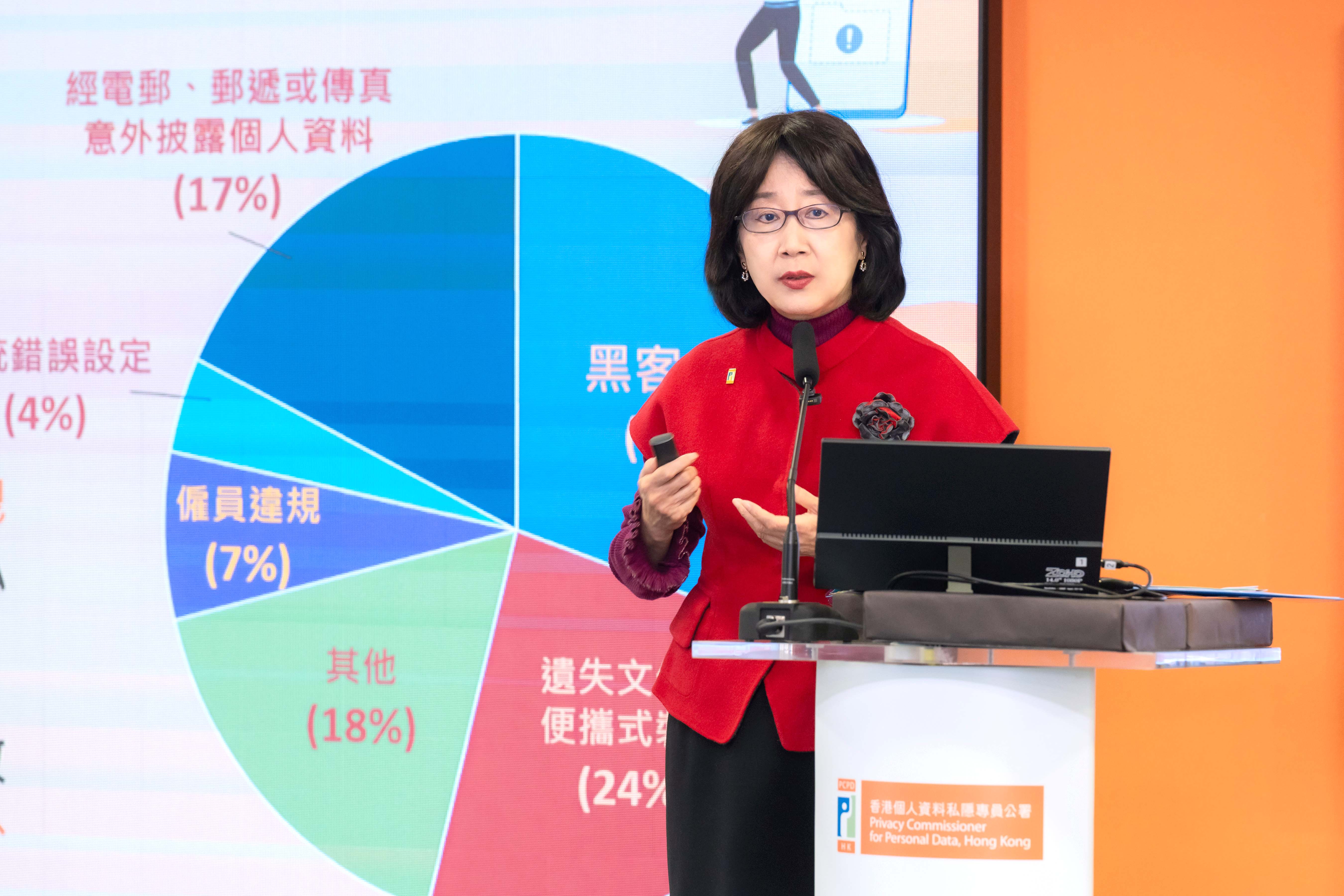

这些外洩事故涉及黑客入侵、遗失文件或便携式装置、经电邮、邮递或传真意外披露个人资料、僱员违规、系统错误设定等。在2024年,涉及黑客入侵的资料外洩事故为61宗(佔全部资料外洩事故的30%),与2023年的64宗(佔2023年资料外洩事故的41%)相若。

私隐专员公署于2024年进行了400次循规审查,与2023年的393次循规审查相若。

2024年执法行动

在2024年,私隐专员公署合共处理442宗「起底」个案(包括接获与「起底」相关的投诉及主动经网上巡查发现的「起底」个案),较2023年的756宗大幅减少42%。在上述442宗「起底」个案中,有355宗为公署接获的「起底」投诉,当中「起底」的原因主要为金钱纠纷(46%),以及家人及感情纠纷(25%)。

公署于同期合共向20个网上平台发出了194个停止披露通知,涉及5,302个「起底」讯息,遵从率超过96%。除了移除个别「起底」讯息之外,公署亦成功透过发出停止披露通知移除了58个用作「起底」的频道。

2024年内,私隐专员公署就118宗个案展开刑事调查,并将40宗案件转介予警方继续跟进。公署在2024年合共拘捕了20人。被捕人士将事主「起底」的途径主要为经社交媒体平台及即时通讯软件(60%),以及张贴单张(20%)。

自规管「起底」行为的条文生效至2024年的执法行动总结

由有关条文生效日(即2021年10月8日)至2024年12月31日,私隐专员公署合共处理3,326宗「起底」个案,并向53个网上平台发出了2,072个停止披露通知,涉及33,687个「起底」讯息,遵从率超过96%。公署亦成功透过发出停止披露通知移除了250个用作「起底」的频道。过去三年公署果断的执法行动,已使「起底」情况大为改善。在2024年,公署主动经网上巡查发现的「起底」个案为87宗,较2022年(即「起底」条文生效后首一年)的1,134宗大跌超过90%;而公署于2024年接获355宗与「起底」相关的投诉,较2022年的630宗亦下跌超过四成(44%)。

由有关条文生效日(即2021年10月8日)至2024年12月31日,公署就372宗个案展开刑事调查,并将103宗案件转介予警方继续跟进。公署合共拘捕了63人(包括三次与警方的联合拘捕行动)。期内已有41名被捕人士被落案起诉「起底」罪行,当中32人已被定罪。

事实证明,公署的打击「起底」工作并无影响市民的言论自由,亦无影响网上平台在港的合法营运。公署会继续果断执法,打击「起底」罪行,确保市民的个人资料私隐获得充分保障。

调查发现,黑客透过暴力攻击及利用乐施会防火墙的严重漏洞,执行远端程式码及指令,以取得保密插口层虚拟私有网络(SSL VPN)主控台的存取权限,继而控制一个资讯科技(IT) 测试人员帐户。黑客从外部网络透过SSL VPN连接到乐施会的资讯系统后,识别出乐施会网络中存有漏洞的伺服器,并取得乐施会的活动目录(Active Directory)的管理员权限。黑客随后进行横向移动,入侵乐施会的伺服器、工作电脑及手提电脑。

黑客于2024 年 7 月 10 日在乐施会的资讯系统放置勒索软件「DarkHack」,导致储存在系统内的档案及资料被加密及窃取。外洩事件导致乐施会共 37 台伺服器及 24 台工作电脑/手提电脑被入侵,当中包括 (i) 档案伺服器;(ii) 捐款者资料库及其用于数据迁移的暂存伺服器;(iii) 乐施会毅行者网站资料库;(iv) 人力资源系统;及(v) Active Directory伺服器。

调查发现有超过330 GB的数据从乐施会的资讯系统中被窃取,可能受外洩事件影响的资料当事人约 550,000 名,包括捐款者、活动参加者、义工、项目夥伴、项目参与者、项目顾问、现职及离职僱员、求职者及管治成员。涉及的个人资料包括姓名、配偶姓名、香港身份证号码/副本、护照号码/副本、出生日期、电话号码、电邮地址、地址、信用卡号码及银行帐户号码(详见附件一)。

乐施会已就外洩事件通知受影响人士,并在外洩事件发生后实施各项机构性及技术性的改善措施以加强整体系统安全,从而更好地保障个人资料私隐。这些措施包括实施外部顾问就资讯安全措施所提供的建议,而乐施会亦承诺更新其资讯科技政策,以建立全面的漏洞管理计划,包括进行定期漏洞扫描及渗透测试。

私隐专员公署感谢乐施会配合公署的调查,并提供所要求的资讯及文件。经考虑外洩事件的情况及调查所获得的资料,私隐专员钟丽玲认为乐施会的以下缺失是导致外洩事件发生的主因(详见附件二):─

基于上述原因,私隐专员裁定乐施会没有采取所有切实可行的步骤以确保涉事的个人资料受保障而不受未获准许的或意外的查阅、处理、删除、丧失或使用所影响,因而违反了《私隐条例》的保障资料第 4(1)原则有关个人资料保安的规定。

此外,私隐专员认为乐施会没有采取所有切实可行的步骤,以确保个人资料的保存时间不超过使用相关资料实际所需的时间,因而违反了《私隐条例》的保障资料第 2(2)原则有关个人资料保存期限的规定。

私隐专员已向乐施会送达执行通知,指示其采取措施以纠正违规事项,以及防止类似违规情况再次发生。

私隐专员钟丽玲发表2024年工作报告。

私隐专员钟丽玲发表2024年工作报告。

私隐专员钟丽玲(左)及首席个人资料主任(合规及查询)郭正熙(右)讲解公署2024年工作报告及乐施会资料外洩事故调查结果。

首席个人资料主任(合规及查询)郭正熙阐述乐施会资料外洩事故调查结果。

乐施会资料外洩事故

乐施会的资料外洩事件中受影响的资料当事人类别,及涉及个人资料的种类如下表所示:─

- 投诉个案

- 回应查询

此外,私隐专员公署于2024年接获1,158宗与怀疑诱骗个人资料相关的查询,较2023年的793宗增加46%。

- 个人资料外洩事故

这些外洩事故涉及黑客入侵、遗失文件或便携式装置、经电邮、邮递或传真意外披露个人资料、僱员违规、系统错误设定等。在2024年,涉及黑客入侵的资料外洩事故为61宗(佔全部资料外洩事故的30%),与2023年的64宗(佔2023年资料外洩事故的41%)相若。

私隐专员公署于2024年进行了400次循规审查,与2023年的393次循规审查相若。

- 打击「起底」行为

2024年执法行动

在2024年,私隐专员公署合共处理442宗「起底」个案(包括接获与「起底」相关的投诉及主动经网上巡查发现的「起底」个案),较2023年的756宗大幅减少42%。在上述442宗「起底」个案中,有355宗为公署接获的「起底」投诉,当中「起底」的原因主要为金钱纠纷(46%),以及家人及感情纠纷(25%)。

公署于同期合共向20个网上平台发出了194个停止披露通知,涉及5,302个「起底」讯息,遵从率超过96%。除了移除个别「起底」讯息之外,公署亦成功透过发出停止披露通知移除了58个用作「起底」的频道。

2024年内,私隐专员公署就118宗个案展开刑事调查,并将40宗案件转介予警方继续跟进。公署在2024年合共拘捕了20人。被捕人士将事主「起底」的途径主要为经社交媒体平台及即时通讯软件(60%),以及张贴单张(20%)。

自规管「起底」行为的条文生效至2024年的执法行动总结

由有关条文生效日(即2021年10月8日)至2024年12月31日,私隐专员公署合共处理3,326宗「起底」个案,并向53个网上平台发出了2,072个停止披露通知,涉及33,687个「起底」讯息,遵从率超过96%。公署亦成功透过发出停止披露通知移除了250个用作「起底」的频道。过去三年公署果断的执法行动,已使「起底」情况大为改善。在2024年,公署主动经网上巡查发现的「起底」个案为87宗,较2022年(即「起底」条文生效后首一年)的1,134宗大跌超过90%;而公署于2024年接获355宗与「起底」相关的投诉,较2022年的630宗亦下跌超过四成(44%)。

由有关条文生效日(即2021年10月8日)至2024年12月31日,公署就372宗个案展开刑事调查,并将103宗案件转介予警方继续跟进。公署合共拘捕了63人(包括三次与警方的联合拘捕行动)。期内已有41名被捕人士被落案起诉「起底」罪行,当中32人已被定罪。

事实证明,公署的打击「起底」工作并无影响市民的言论自由,亦无影响网上平台在港的合法营运。公署会继续果断执法,打击「起底」罪行,确保市民的个人资料私隐获得充分保障。

- 乐施会资料外洩事故的调查结果

调查发现,黑客透过暴力攻击及利用乐施会防火墙的严重漏洞,执行远端程式码及指令,以取得保密插口层虚拟私有网络(SSL VPN)主控台的存取权限,继而控制一个资讯科技(IT) 测试人员帐户。黑客从外部网络透过SSL VPN连接到乐施会的资讯系统后,识别出乐施会网络中存有漏洞的伺服器,并取得乐施会的活动目录(Active Directory)的管理员权限。黑客随后进行横向移动,入侵乐施会的伺服器、工作电脑及手提电脑。

黑客于2024 年 7 月 10 日在乐施会的资讯系统放置勒索软件「DarkHack」,导致储存在系统内的档案及资料被加密及窃取。外洩事件导致乐施会共 37 台伺服器及 24 台工作电脑/手提电脑被入侵,当中包括 (i) 档案伺服器;(ii) 捐款者资料库及其用于数据迁移的暂存伺服器;(iii) 乐施会毅行者网站资料库;(iv) 人力资源系统;及(v) Active Directory伺服器。

调查发现有超过330 GB的数据从乐施会的资讯系统中被窃取,可能受外洩事件影响的资料当事人约 550,000 名,包括捐款者、活动参加者、义工、项目夥伴、项目参与者、项目顾问、现职及离职僱员、求职者及管治成员。涉及的个人资料包括姓名、配偶姓名、香港身份证号码/副本、护照号码/副本、出生日期、电话号码、电邮地址、地址、信用卡号码及银行帐户号码(详见附件一)。

乐施会已就外洩事件通知受影响人士,并在外洩事件发生后实施各项机构性及技术性的改善措施以加强整体系统安全,从而更好地保障个人资料私隐。这些措施包括实施外部顾问就资讯安全措施所提供的建议,而乐施会亦承诺更新其资讯科技政策,以建立全面的漏洞管理计划,包括进行定期漏洞扫描及渗透测试。

私隐专员公署感谢乐施会配合公署的调查,并提供所要求的资讯及文件。经考虑外洩事件的情况及调查所获得的资料,私隐专员钟丽玲认为乐施会的以下缺失是导致外洩事件发生的主因(详见附件二):─

- 过时的防火墙存在严重漏洞;

- 未有启用多重认证功能;

- 没有对伺服器进行关键保安修补;

- 资讯系统欠缺有效的侦测措施;

- 对资讯系统进行的保安评估不足;

- 资讯保安政策有欠具体;及

- 过长地保存个人资料。

基于上述原因,私隐专员裁定乐施会没有采取所有切实可行的步骤以确保涉事的个人资料受保障而不受未获准许的或意外的查阅、处理、删除、丧失或使用所影响,因而违反了《私隐条例》的保障资料第 4(1)原则有关个人资料保安的规定。

此外,私隐专员认为乐施会没有采取所有切实可行的步骤,以确保个人资料的保存时间不超过使用相关资料实际所需的时间,因而违反了《私隐条例》的保障资料第 2(2)原则有关个人资料保存期限的规定。

私隐专员已向乐施会送达执行通知,指示其采取措施以纠正违规事项,以及防止类似违规情况再次发生。

私隐专员钟丽玲发表2024年工作报告。

私隐专员钟丽玲发表2024年工作报告。

私隐专员钟丽玲(左)及首席个人资料主任(合规及查询)郭正熙(右)讲解公署2024年工作报告及乐施会资料外洩事故调查结果。

首席个人资料主任(合规及查询)郭正熙阐述乐施会资料外洩事故调查结果。

-完-

附件一

乐施会资料外洩事故

乐施会的资料外洩事件中受影响的资料当事人类别,及涉及个人资料的种类如下表所示:─

| 资料当事人的类别 | 估计可能涉及人数[1] | 可能涉及的个人资料种类 | |

| (i) | 捐款者 | 521,130 | 姓名、香港身份证号码、出生日期、电话号码、电邮地址、地址、信用卡号码、银行帐户号码 |

| (ii) | 活动参加者 | 87,831 | 姓名、香港身份证号码、出生日期、电话号码、电邮地址、地址 |

| (iii) | 义工 | 7,928 | 姓名、电话号码、电邮地址、地址 |

| (iv) | 项目夥伴 | 472 | 姓名、电话号码、电邮地址、地址、银行帐户号码 |

| (v) | 项目参与者 | 6,665 | 姓名、电话号码、电邮地址、地址 |

| (vi) | 项目顾问 | 78 | 姓名、香港身份证号码、电话号码、地址、银行帐户号码 |

| (vii) | 现职及离职僱员 | 471 | 姓名、配偶姓名、香港身份证号码/副本、出生日期、电话号码、电邮地址、地址 |

| (viii) | 求职者 | 746 | 姓名、电话号码、电邮地址、地址 |

| (ix) | 管治成员 | 103 | 姓名、香港身份证号码/副本、护照号码/副本、电话号码、电邮地址、地址 |

附件二

乐施会资料外洩事故

导致资料外洩事故的缺失

导致资料外洩事故的缺失

-

过时的防火墙存在严重漏洞:自 2023 年 6 月以来,乐施会未曾对涉事防火墙进行任何修补或更新。尽管涉事防火墙存在的两项严重漏洞的修补程式已分别于2023年6月及2024年2月发布,乐施会在外洩事件发生时仍未为防火墙安装最新的修补程式。因此,黑客成功利用这些漏洞执行远端程式码及指令,控制了用于连接至SSL VPN的 IT 测试人员帐户,并最终获得了乐施会网络的存取权限并放置勒索软件;

-

未启用多重认证功能:尽管乐施会于外洩事件发生前正在为SSL VPN实施双重认证,但这项关键的保安措施于外洩事件发生前尚未完成。考虑到乐施会的资讯系统中载有大量个人资料,私隐专员对于乐施会延迟实施多重认证表示失望;

-

没有对伺服器进行关键保安修补:导致黑客利用存在于乐施会资讯系统的四台名称伺服器(Name Server)的严重漏洞,获取有关伺服器的存取权限,并提升其权限以安装恶意软件、加密档案及从受影响的装置窃取资料

-

资讯系统欠缺有效的侦测措施:尽管在黑客成功入侵乐施会的资讯系统前,乐施会曾多次侦测到黑客的活动,包括异常的登入尝试,但乐施会却没有采取任何行动。乐施会解释,由于缺乏通知相关团队或人员的机制,因此未能察觉到这些可疑活动。另一方面,黑客在成功进入乐施会的资讯系统后,入侵了用于侦测乐施会网络内恶意活动的端点保安服务,使其无法有效侦测及防止是次勒索软件攻击,而乐施会亦缺乏定期监察及检视资料库或伺服器日志的措施以侦测可疑活动;

-

对资讯系统进行的保安评估不足:乐施会于外洩事件发生前的两年内对其网站进行了两次漏洞评估,惟评估范围并无涵盖存有严重漏洞的防火墙及名称伺服器。此外,乐施会在 2024 年 2 月至 3 月期间进行的资讯科技保安评估范围并不包括对乐施会的资讯科技保安环境进行漏洞扫描或渗透测试,因此亦未能识别与外洩事件有关的保安漏洞;

-

资讯保安政策有欠具体:乐施会的「资讯科技用户手册」欠缺确保数据安全的重要细节,包括有关修补程式管理的规定及程序、漏洞管理、保安评估及日志监察,这些都是导致外洩事件发生的原因。虽然该手册涵盖一些与资讯保安措施及原则相关的指引,惟内容属广泛的原则,并没有提供具体执行这些原则的指引;及

- 过长地保存个人资料:乐施会意外地保存部分个人资料超过实际所需的时间,包括乐施会在七年前举办的活动约4,000项参加者的个人资料(包括姓名、地址、电话号码及/或电邮地址);在2021至2024年间乐施会项目600项落选者的个人资料(包括姓名、出生日期、电话号码及电邮地址);50项与顾问的香港身份证号码及履历有关的个人资料,这些顾问的个人资料在完成向乐施会提供顾问服务超过七年仍被保存;及35份前管治委员会成员的香港身份证或护照副本。

[1] 乐施会表示,从资料库去除重复的数字后,乐施会估计可能涉及人数总共约为550,000。